Name이 CodeEngn 일때 Serial을 구하시오

라고 한다.

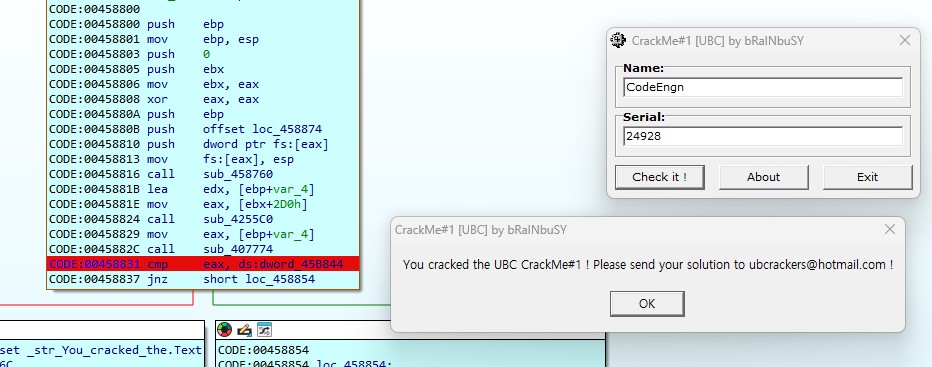

프로그램 실행모습

옛날 델파이7을 만지작거릴때의 글꼴이 떠오른다. 그룹박스도 특유의 델파이 느낌이 있다.

PEID 로 본결과 패킹은 되어있지 않았고 델파이로 만들어진게 맞다.

이전 포스팅과 분석방법은 같다. 단지 개발언어의 차이일 뿐

https://imoracle.tistory.com/entry/Reversing-CodeEngn-Basic-RCE-L14

[Reversing] CodeEngn - Basic RCE L14

Name이 CodeEngn 일때 Serial을 구하시오(이 문제는 정답이 여러개 나올 수 있는 문제이며 5개의 숫자로 되어있는 정답을 찾아야함, bruteforce 필요) 라고한다. 브루트포스가 무엇이냐면 무차별 대입

imoracle.tistory.com

IDA로 보자

jnz 인스트럭션 위의 cmp를 통해 문자열을 비교한다.

EAX에는 64가 들어있고 Decimal로 변환시 100이다.

그럼 45B844 의 주소에 Serial 키가 들어 있다는 말

6160이 들어 있다 Decimal로 변환시 24928 이다.

성공메시지가 나온다.

Serial = 24928

'Reverse Engineering > [CodeEngn] Basic RCE' 카테고리의 다른 글

| [Reversing] CodeEngn - Basic RCE L17 (0) | 2024.07.03 |

|---|---|

| [Reversing] CodeEngn - Basic RCE L16 (0) | 2024.07.02 |

| [Reversing] CodeEngn - Basic RCE L14 (0) | 2024.07.02 |

| [Reversing] CodeEngn - Basic RCE L13 (0) | 2024.07.02 |

| [Reversing] CodeEngn - Basic RCE L12 (0) | 2024.07.02 |